Samo se nekoliko puta u povijesti dogodilo da jedan kod uspije trenutno srušiti računalne sustave diljem svijeta. Računalni crv Slammer iz 2003. Ruski kibernetički napad NotPetya usmjeren na Ukrajinu. Sjevernokorejski ransomware WannaCry koji se sam širi. No, čini se da tekuća digitalna katastrofa koja je potresla internet i IT infrastrukturu diljem svijeta u prošlih 12 sati nije izazvana zlonamjernim kodom koji su pustili hakeri, već softverom osmišljenim da ih zaustavi.

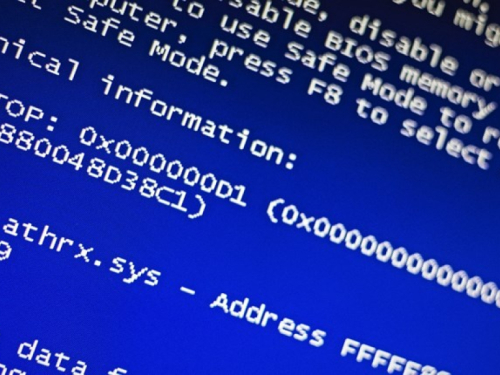

Dvije katastrofe u internetskoj infrastrukturi sudarile su se u petak i uzrokovale poremećaje diljem svijeta u zračnim lukama, željezničkim sustavima, bankama, zdravstvenim ustanovama, hotelima, televizijskim postajama... U četvrtak navečer Microsoftova platforma u oblaku Azure prestala je raditi. Do petka ujutro situacija se pretvorila u savršenu oluju kada je sigurnosna tvrtka CrowdStrike objavila manjkavo ažuriranje softvera koje je Windows računala poslalo u katastrofalnu spiralu ponovnog pokretanja. Glasnogovornik Microsofta kaže za Wired da dva IT kvara nisu povezana.

Pogrešan kod

Uzrok jedne od te dvije katastrofe bio je jasan: pogrešan kod pušten kao ažuriranje CrowdStrikeovog proizvoda za praćenje Falcon, zapravo antivirusne platforme koja radi s dubinskim pristupom sustavu na “krajnjim točkama” poput prijenosnih računala, poslužitelja i usmjerivača za otkrivanje zlonamjernog softvera i sumnjivih aktivnosti koje bi mogle ukazivati na kompromitaciju. Falcon zahtijeva dopuštenje za automatsko i redovito ažuriranje budući da CrowdStrike neprestano dodaje detekcije u sustav za obranu od novih prijetnji. Međutim, loša je strana to što bi ovaj sustav, koji je namijenjen poboljšanju sigurnosti i stabilnosti, umjesto toga mogao potkopati ono što štiti.

“Nikad u povijesti nismo imali ovakvo rušenje radnih stanica diljem svijeta”, kaže Mikko Hyppönen, glavni istraživač u tvrtki za kibernetičku sigurnost WithSecure. Prije desetak godina, kaže Hyppönen, rasprostranjeni prekidi bili su češći zbog širenja crva ili trojanaca. Nedavno su se globalni prekidi događali na “strani poslužitelja” sustava, što znači da prekidi dolaze od pružatelja usluga u oblaku kao što su Amazonove web usluge, zbog prekida internetskih kabela ili problema s autentifikacijom i DNS-om.

"Ažuriranje konfiguracije pokrenulo je logičku pogrešku"

Izvršni direktor CrowdStrikea George Kurtz rekao je u petak da su problemi uzrokovani defektom u kodu koji je tvrtka objavila za Windows. Mac i Linux sustavi nisu pogođeni. “Problem je identificiran, izoliran i kreće popravak”, rekao je Kurtz u izjavi, dodajući da problemi nisu rezultat kibernetičkog napada. U intervjuu za NBC, Kurtz se ispričao zbog smetnje i rekao da će možda trebati neko vrijeme da se stvari vrate u normalu.

U detaljnijem ažuriranju u petak navečer, CrowdStrike tvrdi da je temeljni uzrok pada jedna konfiguracijska datoteka poslana kao ažuriranje Falcona. Ažuriranje je posebno usmjereno na promjenu načina na koji Falcon pregledava “imenovane cijevi” u sustavu Windows, značajku koja softveru omogućuje slanje podataka između procesa na istom računalu ili drugim računalima na lokalnoj mreži.

CrowdStrike kaže da je ažuriranje konfiguracijske datoteke imalo za cilj omogućiti Falconu da prepozna novu metodu koju su hakeri koristili za komunikaciju između svog zlonamjernog softvera na napadnutim računalima i servera za naredbu i kontrolu. “Ažuriranje konfiguracije pokrenulo je logičku pogrešku koja je rezultirala padom operativnog sustava”, stoji u objavi CrowdStrikea.

"Poput operacije na otvorenom srcu"

Sigurnosni i informatički analitičari koji su tragali za glavnim uzrokom golemog ispada isprva su mislili da je povezan s ažuriranjem Falconova “kernel drivera”. Upravljački programi kernela softverske su komponente koje aplikacijama omogućuju interakciju s jezgrom Windowsa. Ta osjetljiva razina pristupa neophodna je da bi se sigurnosni softver mogao pokrenuti prije bilo kakvog zlonamjernog softvera instaliranog na sustav. Kako se malware poboljšavao i razvijao, obrambeni softver je zahtijevao stalnu vezu i opsežniju kontrolu.

Taj dubinski pristup također znači mnogo veću mogućnost da će sigurnosni softver - i ažuriranja tog softvera - srušiti cijeli sustav, ističe Matthieu Suiche, voditelj inženjeringa detekcije u sigurnosnoj tvrtki Magnet Forensics. On uspoređuje pokretanje softvera za otkrivanje zlonamjernog koda na razini jezgre operativnog sustava s “operacijom na otvorenom srcu”.

CrowdStrike je objavio da konfiguracijska datoteka koja je uzrokovala rušenje nije bio upravljački program kernela. Ipak, čini se da je upravljački program koristio konfiguracijsku datoteku, promijenio njezinu funkcionalnost i uzrokovao pad, smatra Costin Raiu, koji je 23 godine radio u ruskoj tvrtki za sigurnosni softver Kaspersky. On sugerira da je konfiguracijska datoteka možda manje provjeravano ažuriranje koje je ipak moglo promijeniti način na koji je kernelov upravljački program funkcionirao: “Jedan jednostavan driver može srušiti sve.”

Microsoft zahtijeva od programera da zatraže odobrenje za ažuriranje upravljačkog programa kernela, ali takvo odobrenje ne traži se za konfiguracijsku datoteku. Glasnogovornik Microsofta rekao je za Wired da je “ažuriranje CrowdStrikea odgovorno za obaranje brojnih IT sustava na globalnoj razini” i dodao da "Microsoft nema nadzor nad ažuriranjima koja CrowdStrike provodi u svojim sustavima”.

Katastrofalne posljedice ukazuju na krhkost interneta

Sposobnost jednog ažuriranja da izazove tako velik poremećaj još uvijek zbunjuje Raiua. CrowdStrike čini 14 posto tržišta sigurnosnog softvera po prihodu, što znači da je njegov softver na brojnim sustavima. Raiu sugerira da je ažuriranje Falcona moralo izazvati padove u drugim dijelovima web infrastrukture, što je moglo pojačati katastrofu. “CrowdStrike je velik, ali ne može biti baš tako velik. Ne može posvuda biti samo CrowdStrike. Pretpostavljam da se radi o kombinaciji čimbenika, kaskadnom učinku i lančanoj reakciji”, kaže Raiu.

Hyppönen iz WithSecurea kaže da su problemi možda nastali zbog “ljudske pogreške” u procesu ažuriranja. Hyppönen sugerira da je CrowdStrike mogao isporučiti softver koji nije testiran ili da je slučajno zamijenio datoteke. “Ovakav softver mora proći opsežna testiranja. To je ono što mi radimo. To je ono što CrowdStrike, naravno, radi. Morate jako paziti što šaljete, što nije jednostavno jer se sigurnosni softver vrlo često ažurira”, kaže Hyppönen.

CrowdStrikeove početne smjernice za “zaobilazno rješenje” kažu da se Windows računala trebaju pokrenuti u sigurnom načinu rada, treba izbrisati određenu datoteku, a zatim ponovo pokrenuti. “Popravci koje smo do sada vidjeli znače da morate fizički pristupiti svakom računalu, što će trajati danima, jer milijuni računala diljem svijeta trenutno imaju problem”, kaže Hyppönen iz WithSecurea.

Kako spriječiti da se to opet dogodi?

Dok se administratori sustava utrkuju u obuzdavanju posljedica, javlja se veće egzistencijalno pitanje o tome kako spriječiti drugu sličnu krizu.

“Korisnici će zahtijevati promjene u ovom operativnom modelu. CrowdStrike je upravo pokazao zašto je ažuriranje bez IT intervencije neodrživo”, kaže Jake Williams, potpredsjednik istraživanja i razvoja u konzultantskoj tvrtki za kibernetičku sigurnost Hunter Strategy.

Dvije katastrofe u internetskoj infrastrukturi sudarile su se u petak i uzrokovale poremećaje diljem svijeta u zračnim lukama, željezničkim sustavima, bankama, zdravstvenim ustanovama, hotelima, televizijskim postajama... U četvrtak navečer Microsoftova platforma u oblaku Azure prestala je raditi. Do petka ujutro situacija se pretvorila u savršenu oluju kada je sigurnosna tvrtka CrowdStrike objavila manjkavo ažuriranje softvera koje je Windows računala poslalo u katastrofalnu spiralu ponovnog pokretanja. Glasnogovornik Microsofta kaže za Wired da dva IT kvara nisu povezana.

Pogrešan kod

Uzrok jedne od te dvije katastrofe bio je jasan: pogrešan kod pušten kao ažuriranje CrowdStrikeovog proizvoda za praćenje Falcon, zapravo antivirusne platforme koja radi s dubinskim pristupom sustavu na “krajnjim točkama” poput prijenosnih računala, poslužitelja i usmjerivača za otkrivanje zlonamjernog softvera i sumnjivih aktivnosti koje bi mogle ukazivati na kompromitaciju. Falcon zahtijeva dopuštenje za automatsko i redovito ažuriranje budući da CrowdStrike neprestano dodaje detekcije u sustav za obranu od novih prijetnji. Međutim, loša je strana to što bi ovaj sustav, koji je namijenjen poboljšanju sigurnosti i stabilnosti, umjesto toga mogao potkopati ono što štiti.

“Nikad u povijesti nismo imali ovakvo rušenje radnih stanica diljem svijeta”, kaže Mikko Hyppönen, glavni istraživač u tvrtki za kibernetičku sigurnost WithSecure. Prije desetak godina, kaže Hyppönen, rasprostranjeni prekidi bili su češći zbog širenja crva ili trojanaca. Nedavno su se globalni prekidi događali na “strani poslužitelja” sustava, što znači da prekidi dolaze od pružatelja usluga u oblaku kao što su Amazonove web usluge, zbog prekida internetskih kabela ili problema s autentifikacijom i DNS-om.

"Ažuriranje konfiguracije pokrenulo je logičku pogrešku"

Izvršni direktor CrowdStrikea George Kurtz rekao je u petak da su problemi uzrokovani defektom u kodu koji je tvrtka objavila za Windows. Mac i Linux sustavi nisu pogođeni. “Problem je identificiran, izoliran i kreće popravak”, rekao je Kurtz u izjavi, dodajući da problemi nisu rezultat kibernetičkog napada. U intervjuu za NBC, Kurtz se ispričao zbog smetnje i rekao da će možda trebati neko vrijeme da se stvari vrate u normalu.

U detaljnijem ažuriranju u petak navečer, CrowdStrike tvrdi da je temeljni uzrok pada jedna konfiguracijska datoteka poslana kao ažuriranje Falcona. Ažuriranje je posebno usmjereno na promjenu načina na koji Falcon pregledava “imenovane cijevi” u sustavu Windows, značajku koja softveru omogućuje slanje podataka između procesa na istom računalu ili drugim računalima na lokalnoj mreži.

CrowdStrike kaže da je ažuriranje konfiguracijske datoteke imalo za cilj omogućiti Falconu da prepozna novu metodu koju su hakeri koristili za komunikaciju između svog zlonamjernog softvera na napadnutim računalima i servera za naredbu i kontrolu. “Ažuriranje konfiguracije pokrenulo je logičku pogrešku koja je rezultirala padom operativnog sustava”, stoji u objavi CrowdStrikea.

"Poput operacije na otvorenom srcu"

Sigurnosni i informatički analitičari koji su tragali za glavnim uzrokom golemog ispada isprva su mislili da je povezan s ažuriranjem Falconova “kernel drivera”. Upravljački programi kernela softverske su komponente koje aplikacijama omogućuju interakciju s jezgrom Windowsa. Ta osjetljiva razina pristupa neophodna je da bi se sigurnosni softver mogao pokrenuti prije bilo kakvog zlonamjernog softvera instaliranog na sustav. Kako se malware poboljšavao i razvijao, obrambeni softver je zahtijevao stalnu vezu i opsežniju kontrolu.

Taj dubinski pristup također znači mnogo veću mogućnost da će sigurnosni softver - i ažuriranja tog softvera - srušiti cijeli sustav, ističe Matthieu Suiche, voditelj inženjeringa detekcije u sigurnosnoj tvrtki Magnet Forensics. On uspoređuje pokretanje softvera za otkrivanje zlonamjernog koda na razini jezgre operativnog sustava s “operacijom na otvorenom srcu”.

CrowdStrike je objavio da konfiguracijska datoteka koja je uzrokovala rušenje nije bio upravljački program kernela. Ipak, čini se da je upravljački program koristio konfiguracijsku datoteku, promijenio njezinu funkcionalnost i uzrokovao pad, smatra Costin Raiu, koji je 23 godine radio u ruskoj tvrtki za sigurnosni softver Kaspersky. On sugerira da je konfiguracijska datoteka možda manje provjeravano ažuriranje koje je ipak moglo promijeniti način na koji je kernelov upravljački program funkcionirao: “Jedan jednostavan driver može srušiti sve.”

Microsoft zahtijeva od programera da zatraže odobrenje za ažuriranje upravljačkog programa kernela, ali takvo odobrenje ne traži se za konfiguracijsku datoteku. Glasnogovornik Microsofta rekao je za Wired da je “ažuriranje CrowdStrikea odgovorno za obaranje brojnih IT sustava na globalnoj razini” i dodao da "Microsoft nema nadzor nad ažuriranjima koja CrowdStrike provodi u svojim sustavima”.

Katastrofalne posljedice ukazuju na krhkost interneta

Sposobnost jednog ažuriranja da izazove tako velik poremećaj još uvijek zbunjuje Raiua. CrowdStrike čini 14 posto tržišta sigurnosnog softvera po prihodu, što znači da je njegov softver na brojnim sustavima. Raiu sugerira da je ažuriranje Falcona moralo izazvati padove u drugim dijelovima web infrastrukture, što je moglo pojačati katastrofu. “CrowdStrike je velik, ali ne može biti baš tako velik. Ne može posvuda biti samo CrowdStrike. Pretpostavljam da se radi o kombinaciji čimbenika, kaskadnom učinku i lančanoj reakciji”, kaže Raiu.

Hyppönen iz WithSecurea kaže da su problemi možda nastali zbog “ljudske pogreške” u procesu ažuriranja. Hyppönen sugerira da je CrowdStrike mogao isporučiti softver koji nije testiran ili da je slučajno zamijenio datoteke. “Ovakav softver mora proći opsežna testiranja. To je ono što mi radimo. To je ono što CrowdStrike, naravno, radi. Morate jako paziti što šaljete, što nije jednostavno jer se sigurnosni softver vrlo često ažurira”, kaže Hyppönen.

CrowdStrikeove početne smjernice za “zaobilazno rješenje” kažu da se Windows računala trebaju pokrenuti u sigurnom načinu rada, treba izbrisati određenu datoteku, a zatim ponovo pokrenuti. “Popravci koje smo do sada vidjeli znače da morate fizički pristupiti svakom računalu, što će trajati danima, jer milijuni računala diljem svijeta trenutno imaju problem”, kaže Hyppönen iz WithSecurea.

Kako spriječiti da se to opet dogodi?

Dok se administratori sustava utrkuju u obuzdavanju posljedica, javlja se veće egzistencijalno pitanje o tome kako spriječiti drugu sličnu krizu.

“Korisnici će zahtijevati promjene u ovom operativnom modelu. CrowdStrike je upravo pokazao zašto je ažuriranje bez IT intervencije neodrživo”, kaže Jake Williams, potpredsjednik istraživanja i razvoja u konzultantskoj tvrtki za kibernetičku sigurnost Hunter Strategy.